Récemment nous souhaitions cacher des applications publiées d’un site Web Interface sur un pool de Web Interface 5.4 (us) dédiées, sans modifier le fichier WebInterface.conf (voir la CTX122133 qui au passage nous avait déjà rendu service 🙂 ).

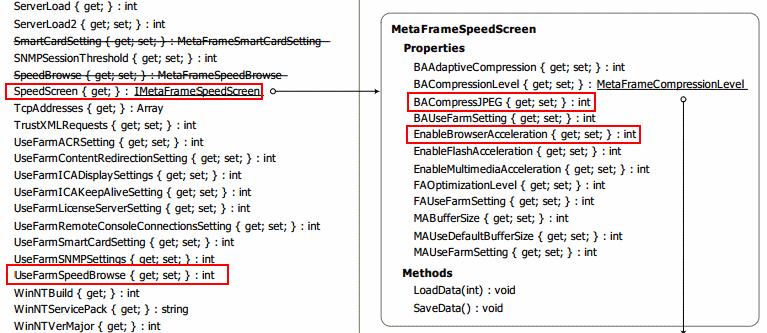

L’idée était de le faire via le champ description des applications (comme la CTX123969 mais qui ne fonctionne qu’avec les sites XenApp Services) et de modifier le champs description d’une ou plusieurs applications publiées via un script powershell (tout en gardant l’ancienne description).

Nous somme tombés sur un post de Miguel Contreras sur le Citrix blog qui justement met en ligne un code à insérer dans le fichier global.asax.cs et qui correspond exactement à notre recherche.

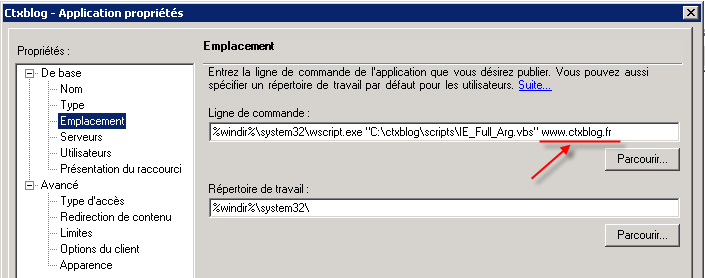

Une fois le fichier global.asax.cs modifié il ne reste plus qu’à rajouter au début du champs description des applications un “@” (dans notre cas nous avions remplacé le @ par la chaîne =HIDE=).

Par contre ne pas perdre de vu que si vous cachez toutes les applications d’un dossier Web Interface, le dossier sera quand même visible dans la Web Interface 😉 .